信息安全项目

XX饮品工厂信息安全项目案例

目前xx工厂网络安全基础能力单薄,防护措施不足,缺少可知可查可控能力。参照网络安全等级保护2.0的规范基线来衡量。缺少全网态势感知能力,安全体系建设不足,在部分工厂和部分领域短板明显;普遍缺乏网络安全组织机构和技术支撑队伍,目前中可在基础技术手段和安全中心建设等方面,还存在不同程度的安全问题,主要有:各边界网络安全建设水平参差不齐,技术保障力量薄弱;大量系统带病运行且暴露于互联网上;常态化的网络安全监测、检测等服务支撑不足。总体上xx工厂的网络安全还处在被动应急阶段,还不足以应对外部高压态势。

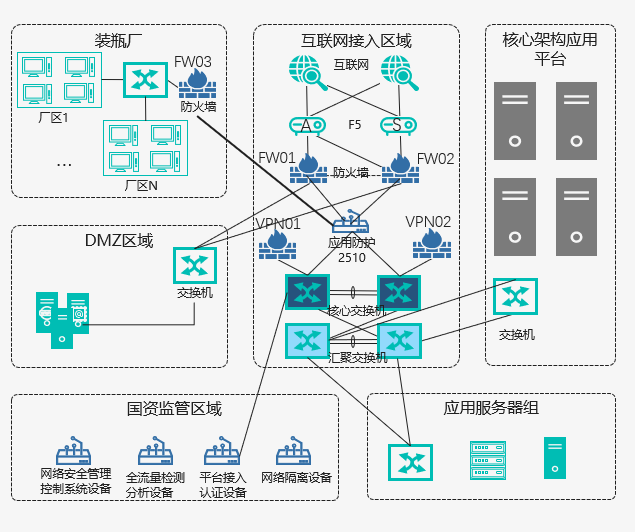

总体设计:

互联网接入区设计:

- 入侵防护

互联网接入区考虑到网络架构中对系统入侵进行攻击阻断,实时监控威胁现状,第一时间将安全威胁阻隔在企业网络外部,对APT高级威胁攻击进行监测防御,准确监测网络异常流量,自动应对各层面安全隐患。

在互联网接入区,部署入侵防御设备。

- Web应用防护

互联网接入区考虑到应用服务器区域中web应用前后端未分离。故在出口串入WAF对网站完全进行监测和阻断,业务交互复杂。

在互联网接入区,部署Web应用防火墙设备。

- 全流量探针

针对特定目标的有组织的高级可持续威胁攻击日渐增多,传统的网络安全检测设备之间缺少串联和配合,难以发现高级可持续性攻击行为,同时传统的网络安全检测设备都是基于特征库进行检测。

在安全运维区,核心交换区旁路部署全流量高级威胁检测设备。

- 漏洞扫描器

针对于此次所上的所有的安全设备、应用服务器、弱口令扫描,进行漏洞分析挖掘,形成脆弱性闭环,针对高危威胁漏洞进行修复。

在安全运维区旁路部署漏洞扫描器。

- 态势感知系统

面对海量的数据、在攻击发生之前,并借助智能化分析系统提取出关键的安全事件,对全网资产进行量化的风险评估,协助用户进行常态化的安全运维,从业务角度出发进行全方位的监测,我们需要进行全量的收集、整理、分析和审计。

在安全运维区旁路部署态势感知系统。

安全产品基础配置清单

|

序号 |

部署区域 |

安全产品名称 |

主要功能 |

|

2 |

安全运维区 |

入侵防御系统 |

基于应用协议检测和防护,异常行为保护,入侵威胁检测防御 |

|

4 |

Web应用防护 |

Web应用防护,网站访问控制,网页防篡改 |

|

|

5 |

全流量探针 |

通过内置特征库、病毒库和恶意样本库来检测发现恶意的攻击行为 |

|

|

8 |

漏洞扫描器 |

扫描网络设备、终端设备、服务应用漏洞 |

|

|

9 |

态势感知系统 |

安全日志收集与存储、关联分析、实时安全监测、流量分析、威胁情报、告警和通报、综合安全态势分析 |

相关新闻

微信公众号